Un seul compte administrateur compromis peut suffire à paralyser un système d'information entier. C'est précisément le scénario que le bastion informatique est conçu à prévenir. En imposant un point de passage unique pour tous les accès privilégiés — administrateurs, prestataires, techniciens — il réduit la surface d'attaque et assure une traçabilité complète de chaque action.

Cet article explique comment fonctionne un bastion, comment le déployer, et pourquoi il figure parmi les exigences explicites des directives NIS2 et ISO 27001.

1. Qu'est-ce qu'un bastion informatique ?

Un bastion informatique — aussi appelé jump server, serveur de rebond ou PAM (Privileged Access Management) — est un serveur spécialement durci qui constitue le seul point d'entrée vers les ressources sensibles d'un système d'information.

Concrètement : aucun administrateur ne peut se connecter directement en SSH ou RDP sur un serveur de production. Toute connexion transite obligatoirement par le bastion, qui authentifie l'utilisateur, vérifie ses droits, enregistre la session et la transmet chiffrée à la cible.

Le bastion répond à une question simple : "Qui a fait quoi, quand, et depuis où ?" Sans bastion, cette question reste souvent sans réponse après un incident.

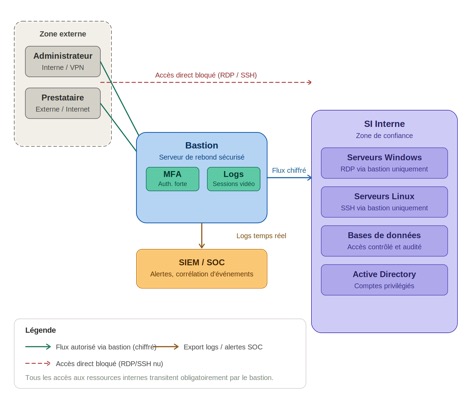

2. Architecture d'un bastion : schéma complet

Le schéma ci-dessous présente l'architecture d'un bastion informatique : flux autorisés, accès bloqués et interconnexions avec le SIEM.

Schéma d'architecture d'un bastion informatique — IT Systèmes

Lecture du schéma

- Tous les utilisateurs (admins internes, prestataires externes) passent obligatoirement par le bastion.

- Le bastion impose une authentification forte (MFA) et enregistre les sessions vidéo.

- L'accès RDP ou SSH direct aux serveurs internes est bloqué au niveau du pare-feu.

- Le bastion transfère les flux chiffrés vers les ressources cibles (Windows, Linux, BDD, AD).

- L'intégralité des logs est envoyée en temps réel au SIEM pour détection et corrélation.

3. Fonctionnalités clés d'un bastion

3.1 Authentification forte (MFA)

Le bastion impose une authentification multi-facteurs pour tous les accès. Combinée à l'LDAP ou Active Directory, elle garantit que seules les personnes autorisées peuvent initier une session.

- TOTP (Google Authenticator, Microsoft Authenticator)

- Certificats X.509 ou clés SSH

- Intégration RADIUS pour les accès prestataires

3.2 Enregistrement des sessions

Chaque session est enregistrée sous forme de flux vidéo et de logs textuels (frappes clavier). En cas d'incident, il devient possible de rejouer exactement ce qui s'est passé.

Retour terrain IT Systèmes — ETI industrielle 200 postes

Contexte : audit préalable à la certification NIS2 — 47 comptes admin découverts.

Constat : 12 prestataires partis conservaient un accès actif. 8 comptes avaient le mot de passe 'Admin2023!'. 3 comptes de service étaient Domain Admin sans justification.

Déploiement : WALLIX Bastion + MFA en 2 semaines. 19 comptes révoqués immédiatement.

Résultat : audit NIS2 passé 3 mois plus tard sans réserve. Zéro incident en 12 mois.

3.3 Gestion des comptes privilégiés (PAM)

La plupart des bastions intègrent une fonctionnalité de coffre-fort de mots de passe. Les comptes de service n'ont jamais leur mot de passe visible par l'utilisateur : le bastion injecte les credentials automatiquement à la connexion.

- Rotation automatique des secrets (compatible HashiCorp Vault)

- Comptes de service non humains — jamais exposés directement

- Inventaire et audit continu des comptes à privilèges

4. Configurations techniques

4.1 Règles iptables — bloquer les accès direct

# Bloquer RDP et SSH directs vers les serveurs internes

iptables -A FORWARD -p tcp --dport 3389 -j DROP # RDP direct

iptables -A FORWARD -p tcp --dport 22 -j DROP # SSH direct

# Autoriser uniquement les flux en provenance du bastion

iptables -A FORWARD -s <IP_BASTION> -p tcp --dport 3389 -j ACCEPT

iptables -A FORWARD -s <IP_BASTION> -p tcp --dport 22 -j ACCEPT

# HTTPS uniquement pour l'interface web du bastion

iptables -A INPUT -p tcp --dport 443 -j ACCEPT

iptables -A INPUT -p tcp --dport 80 -j DROP

4.2 Déploiement Apache Guacamole (open source)

version: '3'

services:

guacamole:

image: guacamole/guacamole

environment:

GUACD_HOSTNAME: guacd

MYSQL_HOSTNAME: mysql

MYSQL_DATABASE: guacamole_db

MYSQL_USER: guacamole_user

MYSQL_PASSWORD: <CHANGE_ME>

ports:

- '8080:8080'

guacd:

image: guacamole/guacd

mysql:

image: mysql:8

environment:

MYSQL_ROOT_PASSWORD: <CHANGE_ME>

MYSQL_DATABASE: guacamole_db

4.3 PowerShell — inventaire des comptes à privilèges

# Lister les membres du groupe Domain Admins

Get-ADGroupMember -Identity 'Domain Admins' | Select Name, SamAccountName

# Identifier les comptes avec AdminCount=1 (potentiellement orphelins)

Get-ADUser -Filter {AdminCount -eq 1} -Properties AdminCount,LastLogonDate |

Select Name, SamAccountName, LastLogonDate, Enabled |

Sort LastLogonDate

5. Conformité NIS2, RGPD et ISO 27001

La directive NIS2 (transposée en droit français en 2024) impose aux entités essentielles et importantes de mettre en place des mesures de gestion du risque cyber, dont la gestion des accès privilégiés fait explicitement partie.

6. ROI et analyse coût / bénéfice

Un incident de sécurité impliquant un compte admin compromis coûte en moyenne entre 150 000 € et 500 000 € (investigation, remédiation, perte d'exploitation, amendes RGPD). À titre de comparaison, le déploiement d'un bastion adapté à une PME/ETI se situe entre 10 000 € et 25 000 € en coût initial.

- Réduction de 15 à 30 % de la prime d'assurance cyber (attestation de contrôle PAM)

- Délai moyen de détection d'une compromission réduit de 72h à moins de 2h avec SIEM couplé

- Passage d'un audit NIS2 ou ISO 27001 sans réserve sur le point 'accès privilégiés'

7. Bastion on-premise vs cloud

Le choix entre un bastion on-premise et une solution cloud dépend principalement de l'architecture du SI, de la tolérance à la latence et des contraintes réglementaires.

8. FAQ — Les 8 questions les plus fréquentes

Quelle différence entre un bastion et un VPN ?

Le VPN chiffre un tunnel réseau et donne un accès réseau large. Le bastion donne un accès applicatif granulaire, session par session, avec enregistrement. Les deux sont complémentaires : le VPN pour l'accès réseau, le bastion pour l'accès aux ressources critiques.

Mon équipe est petite (< 10 personnes). Est-ce utile ?

Oui. Les PME représentent la majorité des victimes de compromissions via des comptes admin. Un bastion open source comme Apache Guacamole peut être déployé en quelques heures et ne nécessite pas d'équipe dédiée.

Combien de temps pour le déployer ?

Un déploiement de base (bastion + MFA + connexion AD) prend 1 à 3 jours. L'intégration complète avec SIEM, coffre-fort de mots de passe et formation des équipes s'étale sur 2 à 4 semaines.

Que se passe-t-il si le bastion tombe en panne ?

Un bastion correctement architecturé est déployé en haute disponibilité (actif/passif). En dernier recours, une procédure de break-glass documentée permet un accès d'urgence avec notification immédiate au RSSI.

Comment gérer les comptes de service non humains ?

Les comptes de service doivent être intégrés au PAM avec rotation automatique des secrets. HashiCorp Vault ou CyberArk permettent une injection dynamique des credentials sans jamais les exposer en clair dans les scripts.

Le bastion ralentit-il les connexions ?

La latence ajoutée reste inférieure à 50 ms sur un réseau LAN. Pour les accès distants, l'impact est négligeable car la session RDP/SSH est déjà latente. Un bastion cloud mal dimensionné peut en revanche générer des délais plus importants.

Quel bastion choisir selon mon profil ?

- PME < 50 postes : Apache Guacamole (open source, gratuit)

- ETI 50-500 postes : WALLIX Bastion, CyberArk Vendor PAM, BeyondTrust Remote Support

- Grands comptes / cloud Azure : Azure Bastion + Microsoft Entra PIM

- Environnement OT/industriel : Claroty, Nozomi Networks avec module PAM

Quel est le ROI chiffré pour une PME ?

Un incident de compromission d'un compte admin coûte en moyenne 150 000 à 500 000 €. Un bastion adapté à une PME revient à 10 000–25 000 € en coût initial, avec une réduction de prime d'assurance cyber de 15 à 30 %.

9. Pourquoi les entreprises se font pirater via les comptes admin

Les comptes administrateurs sont la cible principale des attaquants pour une raison simple : ils donnent accès à tout. Selon le rapport Verizon DBIR 2023, plus de 74 % des violations de données impliquent un facteur humain, et les identifiants volés ou faibles restent le premier vecteur d’intrusion.

Dans le cas des ransomwares, les attaquants ne cherchent pas à casser des chiffrements complexes : ils volent un mot de passe admin, entrent proprement, et chiffrent en silence.

Anatomie d’une attaque ransomware via un compte admin

Voici le déroulé type observé dans la majorité des incidents traités par les équipes de réponse à incident :

- Phishing ciblé ou credential stuffing. L’attaquant obtient le mot de passe d’un compte admin, souvent depuis un leak ou une attaque par force brute sur un RDP exposé.

- Connexion directe en RDP. Sans bastion, rien ne bloque ni ne journalise cette connexion. L’attaquant est sur le serveur en quelques secondes.

- Mouvement latéral. Avec un compte Domain Admin, il accède aux autres serveurs, aux sauvegardes, à l’Active Directory. En moyenne, ce stade dure 11 jours avant détection (source : Mandiant M-Trends 2023).

- Chiffrement et demande de rançon. Les sauvegardes sont supprimées en premier. Le chiffrement s’exécute en quelques heures. La découverte intervient le lendemain matin.

Un bastion aurait bloqué l’étape 2 : sans accès RDP direct possible, l’attaquant ne peut pas progresser, même avec un mot de passe valide.

10. Les 5 erreurs fréquentes sans bastion

Ces cinq situations reviennent systématiquement dans les audits menés avant déploiement d’un bastion. Chacune constitue un vecteur d’attaque exploitable.

Erreur 1 — Comptes admin partagés entre plusieurs personnes

Trois techniciens utilisent le même compte “administrateur” avec le même mot de passe. Quand un incident survient, il est impossible de savoir qui a fait quoi. En cas d’enquête, l’entreprise ne peut présenter aucune preuve recevable. Ce schéma est interdit par ISO 27001 (A.9.2) et incompatible avec les exigences NIS2 en matière de contrôle des accès.

Erreur 2 — Accès RDP ouvert directement sur Internet

Le port 3389 exposé sur Internet est scanné en permanence par des bots. Shodan recense chaque jour des centaines de milliers de serveurs RDP accessibles publiquement. Un mot de passe faible ou réutilisé suffit pour entrer. La fermeture du port 3389 au niveau du pare-feu, avec accès uniquement via le bastion, élimine ce vecteur complètement.

Erreur 3 — Comptes prestataires jamais révoqués

Un prestataire intervient 6 mois, puis repart. Son compte reste actif. Sans inventaire centralisé des accès, personne ne le détecte. Dans l’audit cité en section 3.2, 12 comptes de prestataires partis depuis plus d’un an étaient toujours actifs. Un bastion avec workflow d’approbation et durée d’accès bornée résout ce problème structurellement.

Erreur 4 — Comptes de service avec des droits Domain Admin

Un compte de service créé pour une application métier hérite des droits Domain Admin “pour que ça marche”. Son mot de passe n’a pas été changé depuis 4 ans. Si cette application est compromise, l’attaquant a les clés de tout le domaine. La règle : principe du moindre privilège, rotation automatique des secrets via PAM, suppression des droits excessifs.

Erreur 5 — Absence de journalisation des sessions admin

Sans enregistrement des sessions, un incident post-mortem se résume à des suppositions. Impossible de savoir quelle commande a été exécutée, quel fichier modifié, quelle configuration altérée. Les assureurs cyber et les autorités de contrôle (ANSSI, CNIL) exigent de plus en plus cette traçabilité dans le cadre d'un audit de sécurité.

11. Comparatif des bastions : WALLIX, CyberArk, BeyondTrust, Guacamole

Le marché des bastions couvre un spectre large : du logiciel open source déployable en quelques heures à des plateformes entières de PAM pour grands comptes. Voici une fiche par solution pour orienter le choix selon la taille et le contexte du SI.

WALLIX Bastion

Profil : ETI et grands comptes, secteurs réglementés (finance, santé, industrie). Éditeur français, qualifié ANSSI.

Points forts : Interface web en français, conformité NIS2/ISO 27001 native, enregistrement vidéo des sessions, coffre-fort de mots de passe intégré, déploiement on-premise ou SaaS.

Limites : Licence coûteuse pour les petites structures. Intégration parfois complexe sur des SI très hétérogènes.

Tarif indicatif : à partir de 15 000 €/an selon le nombre d’utilisateurs et le mode de déploiement.

CyberArk Privileged Access Manager

Profil : Grands comptes, multinationales, environnements cloud hybrides complexes. Référence du marché PAM mondial.

Points forts : Couverture fonctionnelle très large (secrets management, accès cloud, endpoints), intégrations natives avec AWS, Azure, GCP, forte communauté et documentation.

Limites : Projet de déploiement long (plusieurs mois), coût élevé, nécessite une équipe dédiée pour l’administration. Dimensionné pour des SI de 500+ utilisateurs.

Tarif indicatif : à partir de 50 000 €/an. Tarification sur devis selon périmètre.

BeyondTrust Remote Support

Profil : ETI avec beaucoup d’accès prestataires et de support distant. Particulièrement adapté aux environnements avec des intervenants externes fréquents.

Points forts : Gestion fine des sessions prestataires (durée limitée, approbation en temps réel), enregistrement vidéo, audit trail complet. Interface simple pour les non-spécialistes.

Limites : Coffre-fort de mots de passe moins développé que CyberArk ou WALLIX. Moins adapté aux environnements OT/industriels.

Tarif indicatif : à partir de 10 000 €/an selon le nombre de techniciens et de cibles.

Apache Guacamole (open source)

Profil : PME de moins de 50 postes, associations, collectivités avec budget limité. Utilisé aussi comme point d’entrée dans des architectures plus larges.

Points forts : Gratuit, déployable via Docker en quelques heures (voir section 4.2), supporte RDP, SSH et VNC, accès web sans client à installer.

Limites : Pas de coffre-fort de mots de passe natif, pas d’enregistrement vidéo out-of-the-box, administration technique requise. Ne couvre pas seul les exigences NIS2 pour les entités essentielles.

Coût : Gratuit (licence Apache 2.0). Coût réel = temps de déploiement et de maintenance interne.

12. Check-list sécurité : ce qui doit être en place avant tout accès admin

Cette liste couvre les contrôles minimaux exigés par NIS2 (art. 21) et ISO 27001 (A.9, A.12) pour la gestion des accès privilégiés. Elle peut servir de base pour un premier audit interne.

Authentification et accès

- MFA activé sur tous les comptes administrateurs (TOTP, certificat ou clé SSH)

- Aucun compte admin partagé entre plusieurs personnes

- Accès RDP et SSH uniquement via le bastion (ports 3389 et 22 bloqués en entrée directe)

- Comptes prestataires créés avec une durée d’accès définie et révoqués automatiquement à l’échéance

Gestion des secrets

- Rotation automatique des mots de passe des comptes de service (fréquence : 30 jours maximum)

- Aucun mot de passe en clair dans les scripts, fichiers de configuration ou emails

- Inventaire des comptes à privilèges mis à jour trimestriellement (voir script PowerShell section 4.3)

Journalisation et détection

- Toutes les sessions admin enregistrées (flux vidéo + logs clavier) et conservées 12 mois minimum

- Logs du bastion envoyés en temps réel au SIEM avec alertes sur les connexions hors horaires

- Procédure break-glass documentée avec notification automatique au RSSI en cas d’utilisation

Conformité et gouvernance

- Revue des droits administrateurs effectuée tous les 6 mois (User Access Review)

- Principe du moindre privilège appliqué : aucun compte de service avec des droits Domain Admin sans justification écrite

- Test de la procédure de reprise en haute disponibilité du bastion effectué annuellement

13. Comment IT Systèmes vous accompagne

IT Systèmes intervient auprès des ETI et PME pour déployer et intégrer des solutions de gestion des accès privilégiés : audit initial, configuration du bastion, raccordement au SIEM existant.

- Audit de l'existant : cartographie des comptes privilégiés, analyse des risques

- Déploiement et configuration : bastion, MFA, PAM, coffre-fort de mots de passe

- Intégration SIEM/SOC : corrélation d'événements, alertes temps réel

- Formation équipes IT et RSSI

- Suivi conformité NIS2, RGPD, ISO 27001

→ Découvrir notre offre cybersécurité

.svg)

.svg)