EDR : La protection endpoint que votre antivirus ne peut pas fournir

L'EDR (Endpoint Detection and Response) représente l'évolution majeure des solutions antivirus traditionnelles. Là où un antivirus compare des signatures de fichiers connus, l'EDR surveille en continu le comportement de vos terminaux pour détecter et bloquer les cyberattaques avancées : ransomwares, attaques sans fichier, compromissions par identifiants volés.

Selon le rapport CESIN 2024, 92% des professionnels en cybersécurité ont déployé des EDR, et 54% les jugent "très efficaces". Mais tous les EDR ne se valent pas, et surtout : un EDR seul ne suffit jamais.

Microsoft Defender for Business : L'EDR déjà dans votre licence Business Premium

Si votre entreprise utilise Microsoft 365 Business Premium, vous disposez déjà de Microsoft Defender for Business - une solution EDR complète incluse dans votre abonnement.

Ce que contient Defender for Business

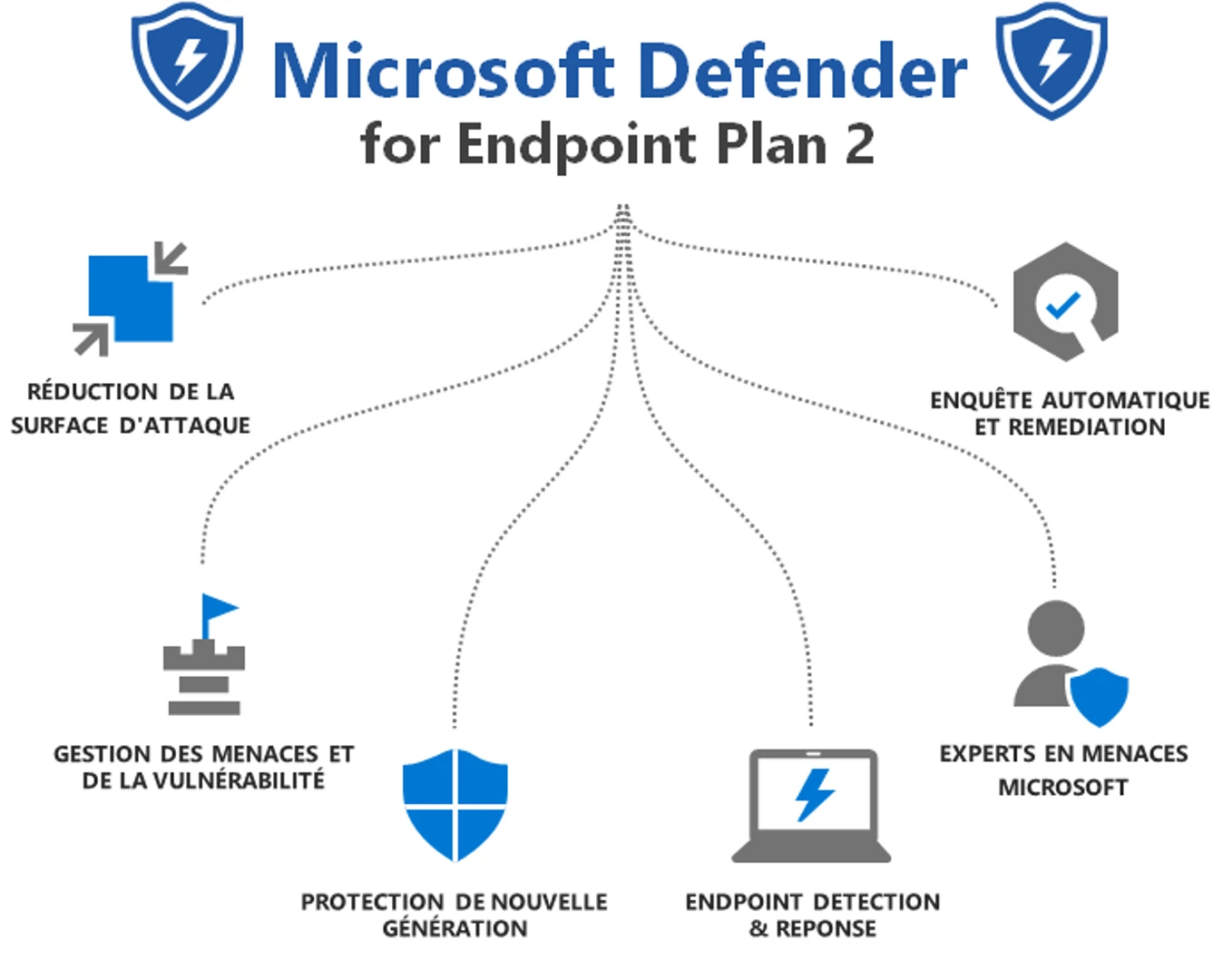

Microsoft Defender for Business offre :

- Protection nouvelle génération : Antivirus comportemental basé sur l'IA

- Réduction de la surface d'attaque (ASR) : Règles qui empêchent les comportements dangereux (ex : interdire à Word de lancer PowerShell)

- EDR complet : Surveillance comportementale, détection des IOA (Indicators of Attack), blocage automatique

- Investigation et remédiation automatisées (AIR) : Analyse automatique des incidents et actions correctives

- Gestion des vulnérabilités : Identification des failles logicielles et priorisation des correctifs

- Protection multiplateforme : Windows, macOS, iOS, Android

Configuration simplifiée, politiques de sécurité par défaut, onboarding guidé - tout est conçu pour les PME sans expertise cybersécurité pointue.

Les vraies limitations de Defender for Business

Contrairement à Defender for Endpoint Plan 2 (la version enterprise), Defender for Business présente des restrictions importantes :

Pas de threat hunting avancé : Absence d'Advanced Hunting (requêtes KQL personnalisées). Vous dépendez à 100% des détections automatiques Microsoft, impossible de créer vos propres règles de détection.

Timeline de device limitée : Les informations forensiques manquent de profondeur. Vous ne pouvez pas tracer précisément l'URL visitée avant l'infection, ni suivre tous les fichiers modifiés par un processus malveillant.

Rétention de données courte : Les données EDR sont conservées moins longtemps que sur Plan 2, limitant les investigations a posteriori.

Limite de 300 utilisateurs : Au-delà, passage obligatoire à Defender for Endpoint Plan 2.

Serveurs non inclus : Chaque serveur Windows ou Linux nécessite une licence additionnelle à 3$/mois, limitée à 60 serveurs maximum.

Pas d'XDR natif avancé : Business Premium inclut l'accès au portail Microsoft Defender XDR, mais sans les fonctionnalités XDR complètes (corrélation avancée cross-domaines, automatisation poussée). Pour obtenir le XDR complet, il faut l'add-on Defender Suite for Business Premium à 10$/utilisateur/mois.

EDR vs XDR : Comprendre la différence

EDR : Protection endpoint uniquement

L'EDR se concentre exclusivement sur les terminaux (endpoints). Il collecte et analyse les données spécifiques aux postes de travail, serveurs et mobiles : processus en cours, connexions réseau, fichiers modifiés, activités suspectes.

Limite de l'EDR : Une attaque par ransomware typique traverse le réseau (exfiltration de données), atterrit dans une boîte mail (phishing), puis infecte le terminal. L'EDR ne voit que la dernière étape - celle sur l'endpoint. Les étapes précédentes (email, réseau) lui sont invisibles.

XDR : Détection et réponse étendues

Le XDR (Extended Detection and Response) étend la détection au-delà des endpoints pour couvrir :

- Endpoints (EDR traditionnel)

- Réseau (trafic, connexions anormales)

- Email (phishing, BEC, malware dans les pièces jointes)

- Cloud (charges de travail, identités, accès)

- Applications SaaS

L'XDR collecte et corrèle automatiquement les données de ces multiples sources pour créer une vision unifiée des menaces. Au lieu de générer 10 alertes isolées, il reconstitue la chaîne d'attaque complète : "Email de phishing → utilisateur clique → téléchargement malware → exécution sur endpoint → mouvement latéral sur le réseau".

Avantages concrets du XDR :

- Réduction du temps moyen de détection (MTTD) par corrélation des sources

- Réduction du temps moyen d'investigation (MTTI) grâce au contexte complet

- Réduction du temps moyen de réponse (MTTR) via automatisation cross-domaines

- Moins de faux positifs grâce à la contextualisation

Selon Gartner, l'XDR représente l'évolution naturelle de l'EDR - il ne le remplace pas, il l'étend et l'enrichit.

Microsoft XDR : Qu'avez-vous vraiment ?

Avec Microsoft 365 Business Premium : Vous avez accès au portail Microsoft Defender XDR et à certaines fonctionnalités de corrélation basiques entre Defender for Business (endpoints) et Defender for Office 365 Plan 1 (email).

Limitations : Pas de corrélation avancée, pas d'automatisation cross-domaines sophistiquée, pas de threat hunting XDR, pas d'investigation unifiée approfondie.

Pour obtenir l'XDR complet : Add-on Defender Suite for Business Premium (10$/utilisateur/mois) qui ajoute :

- Defender for Endpoint Plan 2

- Defender for Office 365 Plan 2

- Defender for Identity

- Defender for Cloud Apps

- Corrélation XDR complète et automatisation avancée

Microsoft Defender for Business vs EDR tiers : La comparaison factuelle

Defender for Business vs CrowdStrike Falcon

CrowdStrike Falcon Pro : 99,99$/device/anCrowdStrike Falcon Enterprise : 184,99$/device/an

Avantages CrowdStrike :

- Architecture cloud-native avec threat intelligence mondiale intégrée (78 billions de signaux quotidiens)

- Threat hunting inclus dans Enterprise (Falcon OverWatch)

- Indicateurs of Attack (IOA) avec machine learning supervisé et non supervisé

- Agent ultra-léger avec déploiement en quelques minutes

- Réputation éprouvée dans les tests MITRE ATT&CK (100% détection et protection en 2023)

- Indépendance vis-à-vis de Microsoft - utile si vous voulez éviter la mono-dépendance

Limites CrowdStrike :

- Prix élevé par rapport à Defender for Business (déjà inclus dans Business Premium)

- Complexité de licence souvent critiquée

- Nécessite expertise pour exploitation optimale

- L'incident CrowdStrike de juillet 2024 (8,5 millions de devices Windows crashés) a démontré les risques d'une mise à jour défectueuse

Quand choisir CrowdStrike : Vous voulez l'excellence absolue en détection comportementale et threat hunting, vous privilégiez un acteur pure-player cybersécurité indépendant, vous avez les ressources pour exploiter pleinement ses capacités avancées.

Defender for Business vs SentinelOne Singularity

SentinelOne Singularity Control : 79,99$/endpoint/anSentinelOne Singularity Complete : 179,99$/endpoint/an (incluant EDR complet, 14 jours de rétention, assistant IA)

Avantages SentinelOne :

- Agent AI autonome opérant localement - protection même hors connexion cloud

- Détection et remédiation automatiques sans dépendance cloud

- Rétention de données EDR plus longue que CrowdStrike par défaut

- Interface intuitive et déploiement rapide

- Bon équilibre performance/prix pour PME

- Tests MITRE ATT&CK 2024 : détection de 100% des techniques testées

Limites SentinelOne :

- Nécessite redémarrage pour activation (vs instantané chez CrowdStrike et Microsoft)

- Pas de mise à jour automatique de l'agent (installation manuelle)

- Threat intelligence doit être licenciée auprès d'un tiers

- Pas de protection identity native (ITDR)

- Résultats MDR inférieurs : 88,4% de détection avec MTTD de 47 minutes (MITRE Managed Services 2024)

Quand choisir SentinelOne : Vous avez des sites déconnectés nécessitant une protection offline, vous voulez une solution autonome avec moins de complexité qu'un SOC complet, vous cherchez un bon rapport qualité/prix.

Defender for Business vs Trellix EDR

Trellix EDR : Tarif de départ 25 000$ (pricing non public, sur devis)

Avantages Trellix :

- Détection comportementale réduisant le bruit d'alertes

- Analyse guidée par IA pour investigations

- Architecture single-agent intégrée

- Bon pour organisations avec legacy McAfee/FireEye

Limites Trellix :

- Pricing opaque et généralement plus élevé

- Moins de mindshare marché (1,2% vs 10% pour CrowdStrike)

- Moins de maturité en XDR natif

Quand choisir Trellix : Vous avez déjà un écosystème McAfee/FireEye en place, vous privilégiez la réduction des faux positifs via analyse comportementale.

Le verdict : Microsoft Defender for Business est-il compétitif ?

Pour une PME de <300 utilisateurs avec Microsoft 365 Business Premium :

Defender for Business est déjà payé dans votre licence (~20€/utilisateur/mois pour tout Business Premium). Le coût marginal = 0€.

Comparaison coût annuel par utilisateur :

- Defender for Business (inclus) : 0€ additionnel

- SentinelOne Control : ~70€/an

- SentinelOne Complete : ~158€/an

- CrowdStrike Pro : ~88€/an

- CrowdStrike Enterprise : ~162€/an

En termes de capacités :

- Protection endpoint : Comparable aux solutions tiers pour la majorité des scénarios PME

- Détection comportementale : Solide, basée sur threat intelligence Microsoft mondiale

- Automatisation : Bonne (AIR), mais limitée vs Plan 2

- Investigation : Limitée vs CrowdStrike ou Plan 2, suffisante pour incidents standards

Verdict : Defender for Business offre un excellent rapport valeur pour PME de <300 utilisateurs. Activer et configurer correctement Defender for Business avant d'investir dans un EDR tiers.

Les cas où un EDR tiers se justifie :

- Besoin de threat hunting expert avancé au-delà de ce que propose Defender Plan 2

- Exigences réglementaires spécifiques (certifications tierces requises)

- Stratégie multi-vendor délibérée (defense-in-depth)

- Protection offline critique (sites déconnectés sans connectivité cloud)

- Méfiance suite à incident Microsoft ou volonté d'indépendance technologique

Et pour les entreprises >300 utilisateurs ?

Microsoft reste très compétitif dans l'enterprise :

Les licences Microsoft 365 E3 et E5 incluent Defender for Endpoint, et Microsoft 365 E5 inclut même Defender for Endpoint Plan 2 - la version complète avec threat hunting avancé, advanced hunting (requêtes KQL), timeline complète, 6 mois de rétention de données.

Microsoft 365 E3 (environ 36€/utilisateur/mois) :

- Inclut Defender for Endpoint Plan 1 (protection endpoint basique)

- Pour obtenir Plan 2 : Add-on Microsoft Defender Suite ou upgrade vers E5

Microsoft 365 E5 (environ 57€/utilisateur/mois) :

- Inclut Defender for Endpoint Plan 2 complet

- XDR Microsoft complet (corrélation email, endpoints, identité, cloud apps)

- Threat analytics, advanced hunting, automated investigation & response

- Microsoft Threat Experts disponible en add-on

Comparaison coût annuel pour 500 utilisateurs :

Option Microsoft E5 :

- 500 utilisateurs × 57€/mois = 28 500€/mois = 342 000€/an

- Inclut : Endpoint Plan 2, XDR complet, Office 365, Teams, etc.

- MDR externalisé : 500 × 10€/mois = 5 000€/mois = 60 000€/an

- Total : 402 000€/an

Option CrowdStrike Enterprise :

- Licences Microsoft 365 E3 : 500 × 36€ = 18 000€/mois = 216 000€/an

- CrowdStrike Enterprise : 500 × 162€/an = 81 000€/an

- MDR externalisé : 60 000€/an

- Total : 357 000€/an

Option SentinelOne Complete :

- Licences Microsoft 365 E3 : 216 000€/an

- SentinelOne Complete : 500 × 158€/an = 79 000€/an

- MDR externalisé : 60 000€/an

- Total : 355 000€/an

Verdict pour >300 utilisateurs :

Microsoft E5 reste très compétitif car vous obtenez :

- EDR Plan 2 complet (équivalent CrowdStrike/SentinelOne en fonctionnalités)

- XDR natif intégré

- Protection email avancée (Defender for Office 365 Plan 2)

- Protection identité (Defender for Identity)

- Protection cloud apps (Defender for Cloud Apps)

- Toute la suite productivité Microsoft

Pour une entreprise déjà dans l'écosystème Microsoft avec E3, le passage à E5 ou l'ajout de Defender Suite est souvent plus rentable qu'un EDR tiers, surtout en considérant l'intégration native et la réduction de complexité.

Les EDR tiers restent pertinents pour :

- Stratégie délibérée multi-vendor

- Besoin de fonctionnalités spécifiques (ex: protection offline SentinelOne)

- Exigences de certifications tierces

- Environnements non-Microsoft dominants (Linux/macOS heavy)

La vérité que personne ne dit : Un EDR sans MDR/SOC ne sert presque à rien

Quel que soit l'EDR choisi - Microsoft, CrowdStrike, SentinelOne, Trellix - la réalité est brutale : sans supervision humaine experte 24/7, votre EDR est largement inefficace.

Le problème : Des alertes sans pilote

Un EDR génère des centaines, voire des milliers d'alertes mensuelles. Sans SOC ou MDR :

- Personne ne trie : Les vraies menaces se noient dans les faux positifs

- Personne n'investigue : Une alerte "comportement suspect" nécessite analyse contextuelle

- Personne ne répond : La détection est inutile sans remédiation rapide

- Personne ne chasse : Les menaces avancées (APT) nécessitent du threat hunting proactif

Les cyberattaques ne s'arrêtent pas le vendredi à 18h

Réalité du terrain : Les cybercriminels opèrent 24h/24, 7j/7. Les ransomwares se déploient souvent le week-end ou la nuit pour maximiser les dégâts avant détection. Une attaque lancée vendredi soir à 22h et détectée lundi matin à 9h a eu 59 heures pour se propager, chiffrer vos données et exfiltrer vos informations critiques.

Sans surveillance continue :

- Les alertes EDR du week-end restent non traitées jusqu'au lundi

- Une compromission nocturne peut paralyser votre activité au réveil

- Les attaquants profitent des heures creuses pour progresser sans opposition

- Le temps moyen de détection explose sans monitoring 24/7

Avec un MDR 24/7 :

- Surveillance humaine continue, même à 3h du matin un dimanche

- Réponse immédiate aux incidents critiques en moins de 15 minutes

- Escalade vers vos équipes uniquement si nécessaire

- Confinement des menaces avant qu'elles ne se propagent

C'est exactement pour cette raison que le MDR externalisé est si critique pour les PME : vous bénéficiez d'analystes experts qui surveillent vos systèmes pendant que vous dormez, sans avoir à recruter 3 analystes pour assurer une rotation 24/7 en interne.

MDR : La brique manquante

Les services MDR (Managed Detection and Response) combinent :

- Surveillance 24/7/365 par analystes SOC certifiés

- Triage intelligent : Élimination des faux positifs, priorisation des vraies menaces

- Investigation forensique : Analyse approfondie des incidents

- Réponse guidée : Remédiation coordonnée, playbooks d'intervention

- Threat hunting proactif : Recherche active de menaces latentes

- Intégration SIEM/SOAR : Corrélation avec autres sources de sécurité

Les chiffres qui parlent

Selon les experts cybersécurité (Orange Cyberdefense, Silicon.fr avril 2025, IMS Networks) :

- L'EDR nécessite d'avoir un SOC dédié ou managé pour être efficace

- 81% des entreprises utilisent un EDR (CESIN 2022), mais beaucoup sans SOC adéquat

- Les attaquants parviennent de plus en plus à désactiver les EDR non supervisés

- Le temps moyen de détection d'une violation est de 277 jours sans supervision active

Coût d'un service MDR

Service MDR externalisé : 5€ à 15€ par endpoint/mois selon le niveau de service

- Micro-SOC basique : ~5-8€/endpoint/mois

- MDR standard : ~10-12€/endpoint/mois

- MDR premium avec threat hunting : ~15-20€/endpoint/mois

SOC interne :

- 3 analystes minimum (coverage 24/7) : ~200 000€/an

- Outils SIEM/SOAR : 20 000€ - 100 000€/an

- Formation continue : 10 000€ - 30 000€/an

- Total : 230 000€ - 330 000€/an minimum

Pour une PME de 50-200 utilisateurs, le MDR externalisé est infiniment plus rentable.

Le constat sans appel

L'EDR seul est basé sur une "présomption de violation" - il agit après que l'attaquant est entré. Les solutions EDR sont basées sur la remédiation post-exécution, ce qui signifie que les attaquants sont déjà dans le réseau lorsque les alertes remontent.

Un EDR sans MDR = Un détecteur de fumée sans pompiers.

Notre recommandation stratégique pour les PME

Scénario 1 : PME <300 utilisateurs avec Microsoft 365 Business Premium

Ce que vous avez déjà :

- Microsoft Defender for Business (EDR)

- Defender for Office 365 Plan 1 (protection email basique)

- Accès portail Defender XDR (fonctionnalités limitées)

Stratégie recommandée :

Étape 1 - Activer et configurer :

- Déployer Defender for Business sur TOUS les endpoints

- Configurer les politiques ASR (Attack Surface Reduction)

- Activer AIR (Automatic Investigation and Remediation)

- Configurer les alertes vers votre outil de ticketing

Étape 2 - Souscrire un MDR :

- Service Micro-SOC externalisé : 5-10€/endpoint/mois

- Surveillance 24/7, triage des alertes, réponse guidée

- C'est l'investissement critique - ne pas le négliger

Étape 3 - Évaluer add-ons si budget :

- Defender Suite for Business Premium (10$/user/mois) si besoin XDR complet

- Licences serveurs (3$/serveur/mois) pour vos serveurs critiques

Coût total réaliste pour 50 utilisateurs :

- Microsoft 365 Business Premium : 1 000€/mois (déjà payé)

- Licences serveurs (5 serveurs) : 15$/mois = ~14€

- Service MDR : 50 × 8€ = 400€/mois

- Total sécurité EDR+MDR : ~414€/mois pour protection effective

Scénario 2 : Entreprise >300 utilisateurs

Choix A - Microsoft E5 (recommandé si déjà Microsoft) :

- Microsoft 365 E5 : Defender for Endpoint Plan 2 inclus

- XDR Microsoft complet natif

- Excellente intégration avec votre écosystème existant

- MDR externalisé ou SOC interne selon taille

- Avantage : Tout-en-un, moins de complexité, coût global compétitif

Choix B - Microsoft E3 + Defender Suite :

- Microsoft 365 E3 (moins cher)

- Add-on Microsoft Defender Suite pour obtenir Plan 2

- Bonne option si vous n'avez pas besoin de toutes les fonctionnalités E5

- MDR externalisé ou SOC interne

Choix C - EDR tiers (si besoins spécifiques) :

- Microsoft 365 E3 pour productivité

- CrowdStrike Enterprise ou SentinelOne Complete pour EDR

- Avantages : Indépendance vendor, expertise pure-player, certifications spécifiques

- Coût : Similaire à E5 mais avec complexité multi-vendor

- MDR externalisé ou SOC interne obligatoire

Choix D - Approche hybride (haute sécurité) :

- Microsoft E5 pour endpoints standards

- CrowdStrike ou SentinelOne pour assets critiques (double couche)

- MDR unifié couvrant les deux solutions

- Approche defense-in-depth maximale

Scénario 3 : Exigences réglementaires ou haute sécurité

Approche defense-in-depth :

- XDR Microsoft complet (E5 ou Defender Suite)

- EDR tiers sur assets critiques (double couche)

- SOC interne avec analyste tier 2/3

- MDR externalisé tier 1 + escalation interne

- SIEM central (Sentinel, Splunk) avec corrélation multi-sources

Conclusion : L'équation gagnante

Microsoft Defender for Business représente un excellent point de départ pour les PME <300 utilisateurs. Il offre des capacités EDR solides, incluses dans Business Premium, sans coût additionnel de licence.

MAIS : Un EDR seul - qu'il soit Microsoft, CrowdStrike ou SentinelOne - ne constitue jamais une défense complète.

L'équation gagnante pour une PME :

EDR Microsoft Defender for Business (déjà payé)

+ Service MDR/Micro-SOC externalisé (5-15€/endpoint/mois)

+ Formation équipes à la réponse incidents

= Protection effective contre cybermenaces modernes

Pour organisations >300 users ou besoins avancés :

EDR tier 1 (Microsoft Plan 2, CrowdStrike, SentinelOne)

+ SOC interne ou MDR externalisé premium

+ XDR pour corrélation multi-domaines

+ Threat hunting proactif

= Défense en profondeur mature

EDR vs XDR : Quelle évolution ?

- EDR : Protège vos endpoints. Nécessaire mais insuffisant seul.

- XDR : Étend la protection à email, réseau, cloud, identité. Corrèle les signaux pour vision unifiée. C'est l'évolution naturelle quand votre maturité cyber augmente.

- MDR : Transforme la détection (EDR/XDR) en réponse efficace via expertise humaine 24/7. C'est la brique absolument critique.

La vraie question n'est pas "quel EDR choisir ?" mais "comment transformer la détection en réponse efficace ?"

Et cette réponse passe nécessairement par l'expertise humaine - qu'elle soit interne (SOC) ou externalisée (MDR).

Ne laissez pas votre EDR Microsoft dormir dans votre licence. Activez-le. Configurez-le. Et surtout : associez-le à un service MDR compétent.

IT Systemes propose :

- Audit et déploiement Microsoft Defender for Business

- Configuration optimale des politiques de sécurité EDR

- Services Micro-SOC managé et MDR adaptés aux PME

- Migration vers solutions XDR Microsoft ou tierces

- Formation des équipes à la réponse aux incidents

Contactez-nous pour un audit de votre posture de sécurité endpoint et une recommandation adaptée à vos enjeux métier.

.svg)

.svg)